近日,特斯拉的数字钥匙再次被白帽黑客攻破。攻击者使用不到200美元的硬件设备,10秒便黑掉了特斯拉的数字钥匙,实现对车辆的解锁及启动,获得车辆的完全控制。相似案例近年层出不穷,据公开信息显示,仅特斯拉一家,分别于2016、2018、2019、2020,2022连年爆出数字钥匙安全漏洞,无论是车主财产还是企业品牌形象均遭受巨大损害,数字钥匙的信息安全问题需要所有车企高度重视。

智能网联汽车在全球市场规模加速提升,数字钥匙,作为汽车智能化的典型应用,已经成为行业关注的焦点。据佐思汽研《2021年汽车数字钥匙研究报告》 显示:2021年中国乘用车数字钥匙装配量超过200万,同比增长243%,装配率10.9%,比上年增加7.5个百分点,预计到2025年汽车数字钥匙装配量将达784万。

目前国内外部分车型已经实现数字钥匙的量产应用,但在易用性、安全性、可靠性等方面仍存在不少漏洞。其中,安全特性作为数字钥匙的基础能力,正面临更多的安全挑战。

无论技术如何迅猛迭代,安全始终是技术实践的前提。相较于传统PEPS钥匙,新一代的数字钥匙是由包括移动终端、云端、车端及各端通信组成的复杂系统。该系统涉及人、车、云的三方联动,任何一方的攻陷,可能导致整个系统的破坏,给消费者带来财产、隐私等方面的影响。

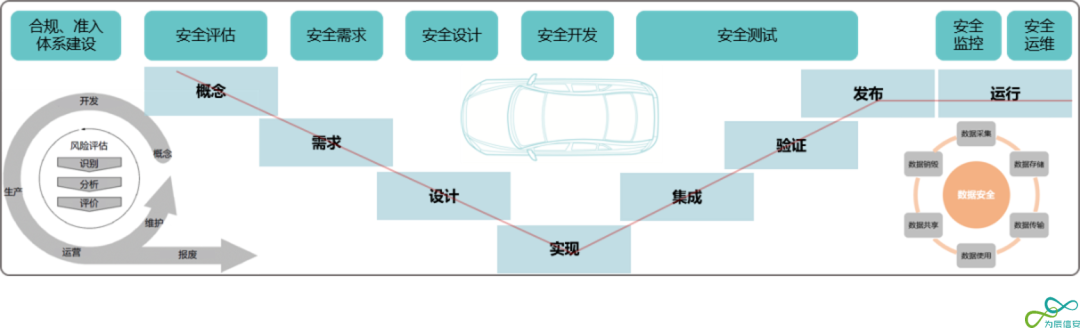

针对车联网相关设备的安全防护层面,国内外也制定了一系列标准、法规。数字钥匙面临的诸多安全威胁场景在WP.29/R155 、GDPR、《信息安全技术车载网络设备信息安全技术要求》、《智能网联汽车车载端信息安全技术要求》、《信息安全技术汽车电子系统网络安全指南》等国内外的法规与标准中均明确需要解决。截至目前,行业最佳实践是基于ISO 21434的网络安全全生命周期管理及基于ISO 27701个人隐私保护。

从ISO21434标准要求出发

- 概念设计阶段:进行威胁分析与风险评估并制定该系统的网络安全概念。

- 开发阶段:进行网络安全需求规范的制定、网络安全方案的设计、脆弱性分析、网络安全功能开发以及网络安全功能的测试验证。

- 运营阶段:需要进行威胁情报的收集、威胁事件的分析以及应急响应,对数字钥匙全生命周期网络进行覆盖,方可有效、可靠的解决数字钥匙系统网络安全问题。

从ISO27701标准要求出发

基于业务场景进行数据资产摸底,对数据资产进行风险评估,对数据的分类分级管控,从管理和技术上共同管控个人隐私数据,从而实现对数字钥匙业务系统中个人隐私权的尊重和数据机密性、完整性、可用性的保护。

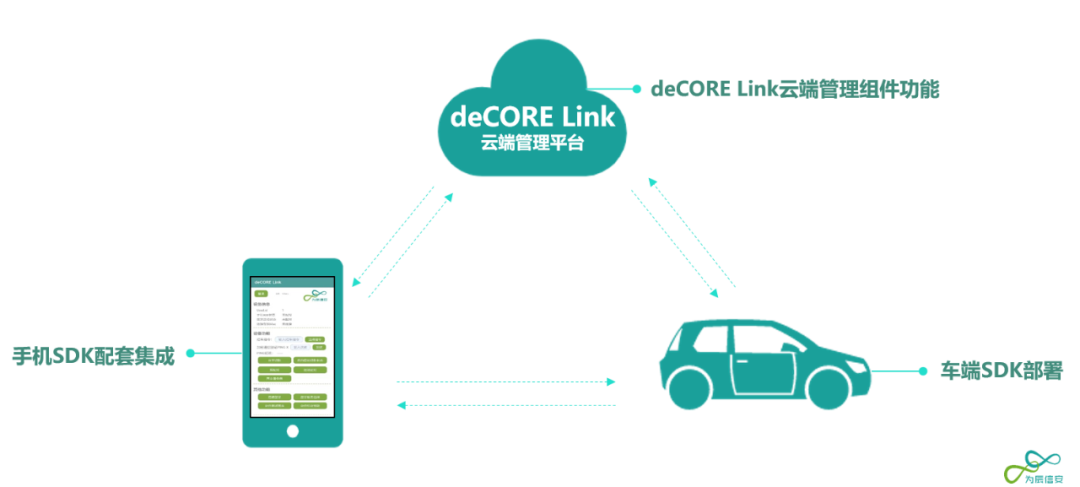

为辰信安数字钥匙解决方案deCORE Link

为辰信安作为智能汽车网络安全垂直领域的先行者,深耕汽车网络安全十数年,在相关领域有深厚的技术底蕴。

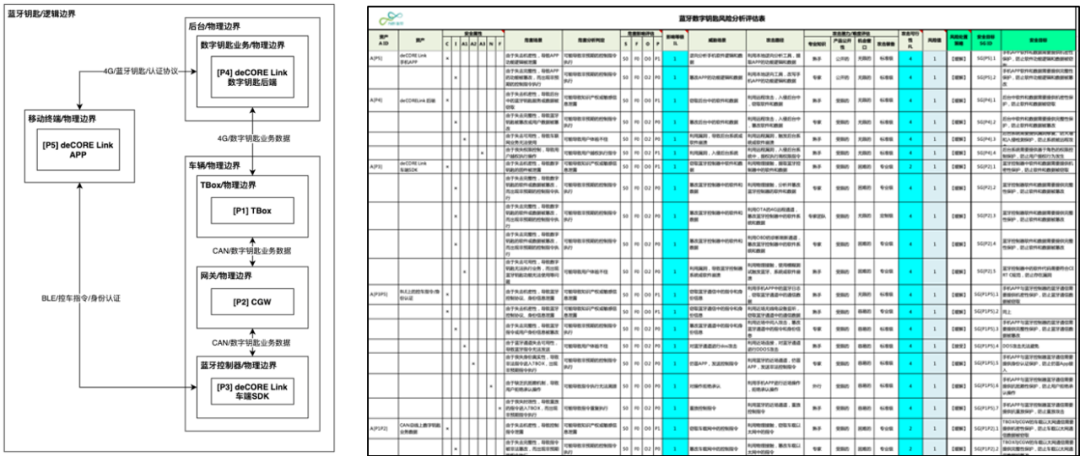

网络安全层面,为辰信安数字钥匙deCORE Link在设计定义时严格遵循ISO21434标准要求进行正向设计,针对系统实施TARA分析,并结合ICCE/CCC等数字钥匙标准,为数字钥匙业务全生命周期提供系统所需要的机密性、完整性、防克隆、抗重放、业务异常操作监测、业务数据安全防护 等关键安全机制。

数据安全层面,deCORE Link针对数据安全合规要求进行了系统性的数据资产摸底及风险评估、数据分类分级,确保产品数据的最小使用原则及数据资产的安全性,为后续企业数据安全合规建设提供必要支撑。

此外,deCORE Link产品接受了国际领先网络仿真平台——鹏城靶场开展网络安全众测考验,针对数字钥匙系统的200多项用例的渗透测试 ,整体安全性获得高度认可。

同时,为辰信安也深度参与了《智能网联汽车 车用数字钥匙系统技术要求》的标准制定 ,可以说,deCORE Link从诞生就继承了为辰信安在网络安全和数据安全方面的优秀实践,目前已在多个主流车厂的多款车型量产应用 。能有效替代网络安全等级低的数字钥匙方案,帮助车企数字钥匙产业技术升级,保障车企及用户财产安全。

为辰信安作为智能汽车网络安全的先行者,也将运用在智能汽车领域网络安全与数据安全标准制定、最佳实践等影响力和经验沉淀,打造更满足市场需求的数字钥匙系统。